Tấn công Address Poisoning (hay còn gọi là tấn công đánh tráo địa chỉ) là một hình thức lừa đảo nguy hiểm trong thế giới tiền điện tử, nhắm vào việc theo dõi, lạm dụng hoặc xâm phạm các địa chỉ ví. Vậy, tấn công Address Poisoning là gì và làm thế nào để phòng tránh chúng?

Tóm tắt:

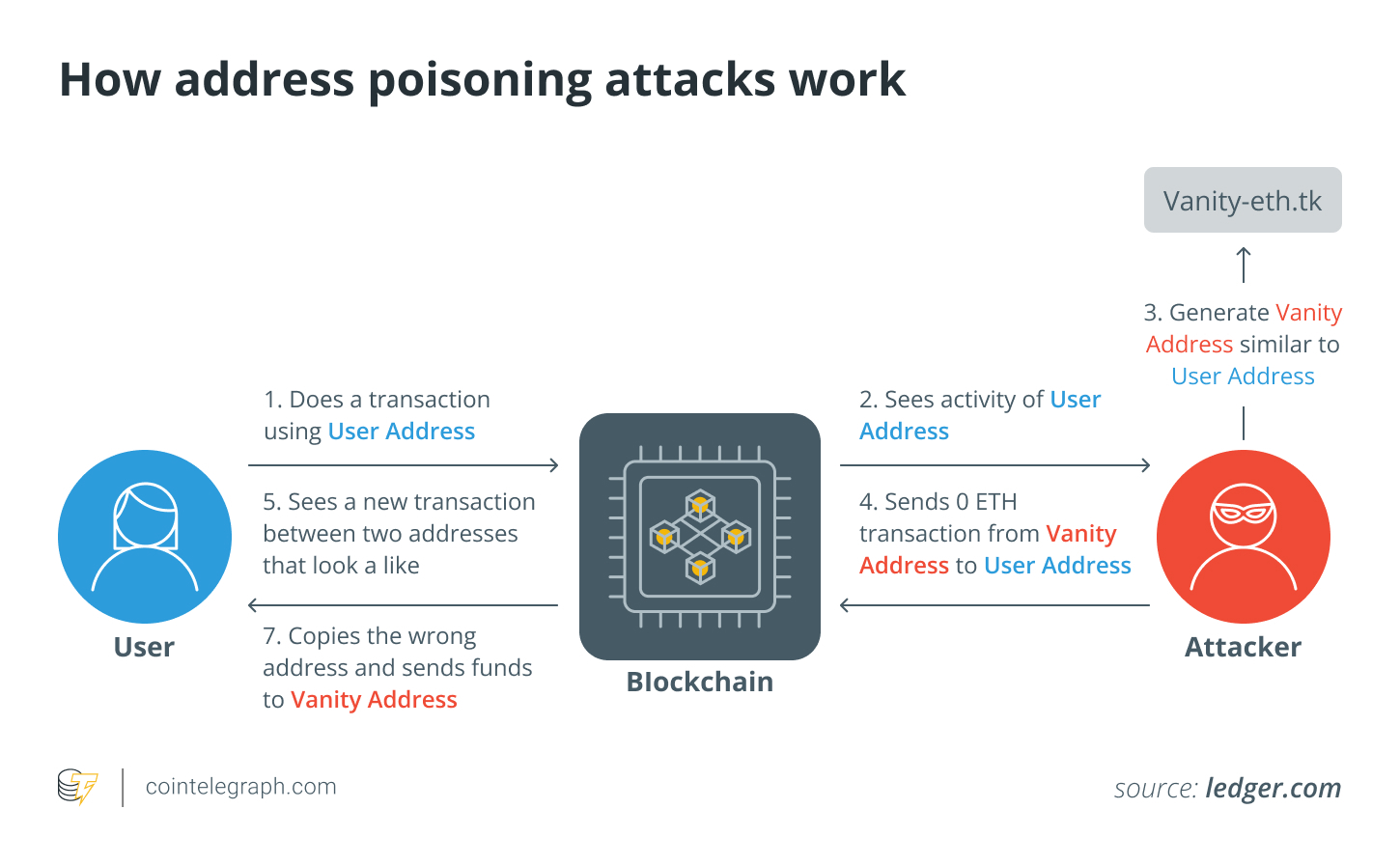

- Tấn công Address Poisoning liên quan đến việc gửi các giao dịch nhỏ từ địa chỉ ví gần giống với một địa chỉ hợp lệ, đánh lừa người dùng sao chép sai địa chỉ khi thực hiện các giao dịch trong tương lai.

- Các kỹ thuật phổ biến bao gồm phishing, mã QR giả mạo, tấn công Sybil, thao túng hợp đồng thông minh và phần mềm độc hại clipboard.

- Tấn công Address Poisoning đã gây ra thiệt hại lên đến hơn 83 triệu đô la. Nạn nhân bao gồm người dùng cá nhân và các nền tảng DeFi.

- Người dùng nên luân phiên địa chỉ, sử dụng ví phần cứng hoặc multisig, đưa các liên hệ đáng tin cậy vào danh sách trắng và tận dụng phân tích blockchain.

Tấn công Address Poisoning là một hình thức lừa đảo, trong đó kẻ tấn công đánh lừa người dùng gửi tiền đến một địa chỉ giả mạo trông gần giống với một địa chỉ hợp lệ. Những cuộc tấn công này khai thác sự tương đồng giữa các địa chỉ ví, việc tái sử dụng địa chỉ hoặc phần mềm độc hại để đánh lừa người dùng chuyển tài sản đến sai người.

Mặc dù bản thân blockchain là an toàn, nhưng tấn công Address Poisoning nhắm vào lỗi và sự tin tưởng của con người – thường thông qua sự lừa dối khéo léo hoặc thao túng kỹ thuật.

Bài viết này sẽ giải thích tấn công Address Poisoning là gì, các loại và hậu quả của chúng, và làm thế nào để bảo vệ bản thân chống lại các cuộc tấn công như vậy.

Tấn công Address Poisoning là gì?

Trong thế giới tiền điện tử, các hành động thù địch, nơi kẻ tấn công gây ảnh hưởng hoặc lừa dối người tiêu dùng bằng cách giả mạo các địa chỉ tiền điện tử được gọi là tấn công Address Poisoning.

Trên mạng blockchain, các địa chỉ này, được tạo thành từ các chuỗi chữ và số riêng biệt, đóng vai trò là nguồn hoặc đích của các giao dịch. Các cuộc tấn công này sử dụng nhiều phương pháp khác nhau để làm suy yếu tính toàn vẹn và bảo mật của ví và giao dịch tiền điện tử.

Tấn công Address Poisoning trong không gian tiền điện tử chủ yếu được sử dụng để chiếm đoạt tài sản kỹ thuật số bất hợp pháp hoặc làm suy yếu hoạt động trơn tru của mạng blockchain. Các cuộc tấn công này có thể bao gồm:

- Trộm cắp: Kẻ tấn công có thể đánh lừa người dùng chuyển tiền của họ đến các địa chỉ độc hại bằng các chiến lược như phishing, chặn giao dịch hoặc thao túng địa chỉ.

- Phá hoại: Address Poisoning có thể được sử dụng để phá vỡ các hoạt động bình thường của mạng blockchain bằng cách gây ra tắc nghẽn, chậm trễ hoặc gián đoạn trong các giao dịch và hợp đồng thông minh, làm giảm hiệu quả của mạng.

- Lừa đảo: Kẻ tấn công thường cố gắng đánh lừa người dùng tiền điện tử bằng cách mạo danh những nhân vật nổi tiếng. Điều này làm suy yếu lòng tin của cộng đồng vào mạng và có thể dẫn đến các giao dịch sai sót hoặc nhầm lẫn giữa những người dùng.

Để bảo vệ tài sản kỹ thuật số và tính toàn vẹn chung của công nghệ blockchain, tấn công Address Poisoning làm nổi bật tầm quan trọng của các quy trình bảo mật nghiêm ngặt và sự chú ý liên tục trong hệ sinh thái tiền điện tử.

Các loại tấn công Address Poisoning

Tấn công Address Poisoning trong tiền điện tử bao gồm phishing, chặn giao dịch, khai thác tái sử dụng địa chỉ, tấn công Sybil, mã QR giả mạo, giả mạo địa chỉ và các lỗ hổng hợp đồng thông minh, mỗi loại gây ra những rủi ro riêng đối với tài sản của người dùng và tính toàn vẹn của mạng.

Cách thức tấn công Address Poisoning hoạt động

Tấn công Phishing

Trong lĩnh vực tiền điện tử, tấn công phishing là một loại tấn công Address Poisoning phổ biến, liên quan đến việc các tác nhân tội phạm xây dựng các trang web, email hoặc thông tin liên lạc giả mạo, giống với các công ty có uy tín như sàn giao dịch tiền điện tử hoặc nhà cung cấp ví.

Những nền tảng gian lận này cố gắng đánh lừa những người dùng không nghi ngờ tiết lộ thông tin đăng nhập, khóa riêng hoặc cụm từ ghi nhớ (cụm từ khôi phục/hạt giống). Khi đã có được, kẻ tấn công có thể thực hiện các giao dịch bất hợp pháp và có được quyền truy cập trái phép vào tài sản Bitcoin (BTC) của nạn nhân.

Ví dụ: tin tặc có thể xây dựng một trang web trao đổi giả mạo trông giống hệt như thật và yêu cầu người tiêu dùng đăng nhập. Sau khi họ làm như vậy, kẻ tấn công có thể truy cập vào tiền của khách hàng trên sàn giao dịch thực tế, điều này sẽ dẫn đến thiệt hại tài chính đáng kể.

Chặn giao dịch

Một phương pháp khác của tấn công Address Poisoning là chặn giao dịch, trong đó kẻ tấn công chặn các giao dịch tiền điện tử hợp lệ và thay đổi địa chỉ đích. Tiền dành cho người nhận thực sự bị chuyển hướng bằng cách thay đổi địa chỉ người nhận thành địa chỉ do kẻ tấn công kiểm soát. Loại tấn công này thường liên quan đến phần mềm độc hại xâm phạm thiết bị hoặc mạng của người dùng hoặc cả hai.

Khai thác tái sử dụng địa chỉ

Kẻ tấn công theo dõi blockchain để tìm các trường hợp lặp lại địa chỉ trước khi sử dụng những lần xuất hiện đó để có lợi cho chúng. Tái sử dụng địa chỉ có thể gây rủi ro cho bảo mật vì nó có thể tiết lộ lịch sử giao dịch và các lỗ hổng của địa chỉ. Những điểm yếu này được các tác nhân độc hại sử dụng để truy cập vào ví của người dùng và đánh cắp tiền.

Ví dụ: nếu người dùng liên tục nhận tiền từ cùng một địa chỉ Ethereum, kẻ tấn công có thể nhận thấy mô hình này và tận dụng lỗ hổng trong phần mềm ví của người dùng để truy cập vào tiền của người dùng mà không được phép.

Tấn công Sybil

Để gây ảnh hưởng không cân xứng đến hoạt động của mạng tiền điện tử, tấn công Sybil kéo theo việc tạo ra một số lượng lớn danh tính hoặc nút giả mạo. Với quyền kiểm soát này, kẻ tấn công có thể sửa đổi dữ liệu, đánh lừa người dùng và có thể gây nguy hiểm cho bảo mật của mạng.

Kẻ tấn công có thể sử dụng một số lượng lớn các nút gian lận trong bối cảnh mạng blockchain proof-of-stake (PoS) để ảnh hưởng đáng kể đến cơ chế đồng thuận, cho phép họ sửa đổi các giao dịch và có khả năng chi tiêu gấp đôi tiền điện tử.

Mã QR hoặc địa chỉ thanh toán giả mạo

Address Poisoning cũng có thể xảy ra khi các địa chỉ thanh toán hoặc mã QR giả mạo được phân phối. Kẻ tấn công thường cung cấp những mã giả mạo này ở dạng vật lý cho những người dùng không nghi ngờ trong nỗ lực đánh lừa họ gửi tiền điện tử đến một vị trí mà họ không có kế hoạch.

Ví dụ: tin tặc có thể phổ biến mã QR cho ví tiền điện tử trông thật nhưng thực tế lại bao gồm những thay đổi nhỏ đối với địa chỉ được mã hóa. Người dùng quét những mã này vô tình gửi tiền đến địa chỉ của kẻ tấn công thay vì địa chỉ của người nhận dự định, gây ra thiệt hại tài chính.

Giả mạo địa chỉ

Kẻ tấn công sử dụng giả mạo địa chỉ tạo ra các địa chỉ tiền điện tử giống với địa chỉ thật. Ý tưởng là đánh lừa người dùng chuyển tiền đến địa chỉ của kẻ tấn công thay vì địa chỉ thuộc về người nhận dự định. Sự giống nhau về mặt hình ảnh giữa địa chỉ giả mạo và địa chỉ thật được sử dụng trong phương pháp tấn công Address Poisoning này.

Ví dụ: kẻ tấn công có thể tạo một địa chỉ Bitcoin bắt chước chặt chẽ địa chỉ quyên góp của một tổ chức từ thiện có uy tín. Những người quyên góp không biết có thể vô tình chuyển tiền đến địa chỉ của kẻ tấn công trong khi gửi quyên góp cho tổ chức, chuyển hướng tiền khỏi mục đích sử dụng dự định của họ.

Lỗ hổng hợp đồng thông minh

Kẻ tấn công khai thác các sai sót hoặc lỗ hổng trong các ứng dụng phi tập trung (DApps) hoặc hợp đồng thông minh trên hệ thống blockchain để thực hiện tấn công Address Poisoning. Kẻ tấn công có thể chuyển hướng tiền hoặc khiến hợp đồng hoạt động vô tình bằng cách can thiệp vào cách các giao dịch được thực hiện. Người dùng có thể bị mất tiền do đó và các dịch vụ tài chính phi tập trung (DeFi) có thể gặp phải sự gián đoạn.

Bạn có biết? Chainalysis đã phát hiện ra hơn 82.000 ví được liên kết với một chiến dịch lan rộng nhắm mục tiêu cụ thể đến những người dùng có số dư tiền điện tử cao, nhấn mạnh mức độ nguy hiểm và sâu rộng của những trò gian lận này.

Ví dụ thực tế về tấn công Address Poisoning

Dưới đây là một số ví dụ về tấn công Address Poisoning trong tiền điện tử:

- Mất 2,6 triệu đô la USDT (tháng 5 năm 2025): Vào tháng 5 năm 2025, một nhà giao dịch tiền điện tử đã mất 2,6 triệu đô la trong hai vụ lừa đảo Address Poisoning liên tiếp bằng một kỹ thuật gọi là chuyển khoản giá trị bằng không. Phương pháp phishing nâng cao này khai thác cách chuyển token xuất hiện trong lịch sử giao dịch của người dùng, đánh lừa nạn nhân tin vào các địa chỉ giả mạo. Việc chuyển khoản giá trị bằng không không yêu cầu chữ ký khóa riêng, làm cho chúng trở nên lén lút và hiệu quả. Hơn 270 triệu nỗ lực như vậy đã xảy ra trên Ethereum và BNB Chain, với thiệt hại được xác nhận là 83 triệu đô la, làm nổi bật mối đe dọa đa chuỗi ngày càng tăng.

- Tấn công blockchain EOS (tháng 3 năm 2025): Sau khi đổi tên thành Vaulta, blockchain EOS đã trải qua một cuộc tấn công Address Poisoning. Các tác nhân độc hại đã gửi một lượng nhỏ EOS từ các địa chỉ bắt chước các sàn giao dịch lớn như Binance và OKX, nhằm mục đích đánh lừa người dùng gửi tiền đến các địa chỉ gian lận. Cuộc tấn công này khai thác sự tương đồng trong tên địa chỉ để lừa dối người dùng.

- Mất 68 triệu đô la WBTC (tháng 5 năm 2024): Một nhà giao dịch không xác định đã mất 68 triệu đô la Wrapped Bitcoin (WBTC) trong một vụ lừa đảo Address Poisoning duy nhất. Kẻ tấn công đã đánh lừa ví của nạn nhân gửi 1.155 WBTC đến một địa chỉ giả mạo giống với địa chỉ hợp lệ. Vụ việc, được Cyvers gắn cờ, đã xóa sổ hơn 97% số tiền nắm giữ của nạn nhân, làm nổi bật mức độ rủi ro cao của các vụ lừa đảo dựa trên địa chỉ.

Bạn có biết? Trugard và Webacy đã ra mắt một công cụ do AI cung cấp để phát hiện tấn công Address Poisoning ví tiền điện tử. Hệ thống sử dụng máy học có giám sát được đào tạo trên dữ liệu giao dịch thực và tổng hợp, đạt tỷ lệ phát hiện 97%.

Hậu quả của tấn công Address Poisoning

Tấn công Address Poisoning có thể gây ra những ảnh hưởng tàn khốc đối với cả người dùng cá nhân và sự ổn định của mạng blockchain. Bởi vì kẻ tấn công có thể đánh cắp tiền điện tử hoặc thay đổi giao dịch để chuyển tiền đến ví của chúng, những cuộc tấn công này thường gây ra thiệt hại tài chính lớn cho nạn nhân của chúng.

Ngoài thiệt hại về tiền bạc, những cuộc tấn công này cũng có thể dẫn đến sự suy giảm niềm tin giữa những người dùng tiền điện tử. Lòng tin của người dùng vào tính bảo mật và độ tin cậy của mạng blockchain và các dịch vụ liên quan có thể bị tổn hại nếu họ rơi vào các kế hoạch gian lận hoặc bị đánh cắp đồ vật có giá trị.

Ngoài ra, một số cuộc tấn công Address Poisoning, chẳng hạn như tấn công Sybil hoặc việc lạm dụng các sai sót trong hợp đồng thông minh, có thể ngăn mạng blockchain hoạt động bình thường, dẫn đến chậm trễ, tắc nghẽn hoặc hậu quả không lường trước được ảnh hưởng đến toàn bộ hệ sinh thái. Những ảnh hưởng này làm nổi bật sự cần thiết của các biện pháp kiểm soát bảo mật mạnh mẽ và nhận thức của người dùng trong hệ sinh thái tiền điện tử để giảm rủi ro tấn công Address Poisoning.

Làm thế nào để tránh tấn công Address Poisoning

Để bảo vệ tài sản kỹ thuật số của người dùng và giữ cho mạng blockchain an toàn, điều quan trọng là phải tránh các cuộc tấn công Address Poisoning trong thế giới tiền điện tử.

Những cách sau đây có thể giúp ngăn chặn việc trở thành mục tiêu của các cuộc tấn công như vậy:

- Sử dụng địa chỉ mới: Sử dụng địa chỉ ví tiền điện tử mới cho mỗi giao dịch làm giảm nguy cơ kẻ tấn công liên kết địa chỉ với danh tính hoặc lịch sử giao dịch của người dùng. Ví phân cấp xác định (HD) giúp ngăn chặn Address Poisoning bằng cách tự động tạo địa chỉ mới mỗi khi giao dịch, khiến kẻ tấn công khó thao túng hoặc bắt chước các giao dịch trước đó và chuyển hướng tiền.

- Sử dụng ví phần cứng: So với ví phần mềm, ví phần cứng là một giải pháp thay thế an toàn hơn. Chúng giảm thiểu rủi ro bằng cách giữ khóa riêng tư ngoại tuyến.

- Thận trọng khi tiết lộ địa chỉ công khai: Mọi người nên thận trọng khi tiết lộ địa chỉ tiền điện tử của họ trong lĩnh vực công cộng, đặc biệt là trên các trang mạng xã hội và nên chọn sử dụng bút danh.

- Chọn ví có uy tín: Điều quan trọng là sử dụng các nhà cung cấp ví nổi tiếng, được biết đến với các tính năng bảo mật và cập nhật phần mềm thường xuyên để bảo vệ bản thân khỏi Address Poisoning và các cuộc tấn công khác.

- Cập nhật thường xuyên: Để luôn được bảo vệ chống lại các cuộc tấn công Address Poisoning, điều cần thiết là phải cập nhật phần mềm ví một cách nhất quán với các bản sửa lỗi bảo mật mới nhất.

- Triển khai danh sách trắng: Sử dụng danh sách trắng để giới hạn giao dịch đối với các nguồn có uy tín. Một số ví hoặc dịch vụ cho phép người dùng đưa vào danh sách trắng các địa chỉ cụ thể có thể gửi tiền đến ví của họ.

- Cân nhắc ví multisig: Ví yêu cầu nhiều khóa riêng để phê duyệt giao dịch được gọi là ví đa chữ ký (multisig). Những chiếc ví này có thể cung cấp thêm một mức độ bảo vệ bằng cách yêu cầu nhiều chữ ký để phê duyệt một giao dịch.

- Sử dụng các công cụ phân tích blockchain: Các công cụ phân tích blockchain giúp phát hiện Address Poisoning bằng cách xác định các mẫu phủ bụi — các giao dịch tiền điện tử nhỏ, dường như không đáng kể (UTXO) được gửi đến nhiều ví. Những giao dịch nhỏ bé này có thể báo hiệu các nỗ lực độc hại nhằm làm ô nhiễm lịch sử địa chỉ và đánh lừa người dùng.

- Báo cáo các cuộc tấn công bị nghi ngờ: Nếu nghi ngờ có cuộc tấn công Address Poisoning, các cá nhân nên liên hệ ngay với nhà cung cấp ví tiền điện tử của họ thông qua các kênh hỗ trợ chính thức và báo cáo chi tiết sự cố. Họ cũng nên thông báo cho các cơ quan thực thi pháp luật hoặc cơ quan quản lý có liên quan, đặc biệt nếu có tổn thất tài chính đáng kể hoặc ý định xấu. Báo cáo kịp thời giúp giảm thiểu rủi ro và bảo vệ cộng đồng tiền điện tử rộng lớn hơn.